Cher(e) Client(e) :

Afin de prévenir l'utilisation frauduleuse des cartes bancaires sur Internet, Société Générale est dotée d'un dispositif de controle des prélèvements. Ce service est entierement gratuit Notre systeme a detecte que vous n'avez pas active Pass sécurité

Cliquez ici

Nous vous remercions de votre confiance.

Cordialement

Directeur de la relation clients

asrv@agri.fr

Screenshot of the email

Email analysis :

NOTE : "STE GENERALE"@flexbus.fr

NOTE : Content-Type : text/html; charset=iso-8859-1

NOTE : Mime-Version : 1.0

NOTE : Return-Path : < www-data@flexbus.fr >

NOTE : Received : from flexbus.fr ([84.39.48.85])

NOTE : Received : by flexbus.fr (Postfix, from userid 33)

NOTE : X-Php-Originating-Script : 0:PTRTFG.php

NOTE : Dernier rappel

Monday, July 4, 2016

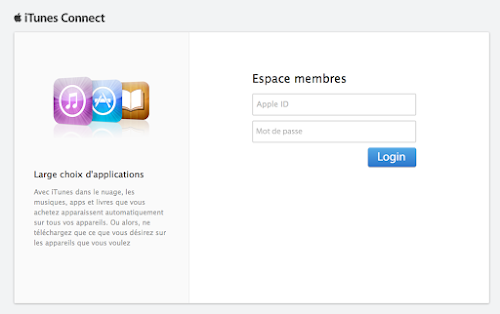

Espace Client(CA-LJ-TR-08-T6) (Phishing Apple ITC)

Bonjour,

Nous vous prions de trouver dans le document ci-joint les informations relatives à la modification de votre convention de compte, de vos annexes cartes, ainsi que du guide des conditions et tarifs 2016 A.pple!.

CONSULTER LE DÉTAIL DES MODIFICATIONS

Ces modifications entreront en vigueur dans un délai de 2 mois à compter de la mise à disposition du présent message. Nous vous rappelons que l’absence de contestation de ces modifications dans un délai de 2 mois vaudra acceptation des dites modifications de votre part et, qu’en cas de refus des modifications proposées, vous pouvez résilier la convention de compte sans frais avant l’entrée en vigueur des dites modifications. Vous trouverez en ligne l’ensemble des conventions, des annexes cartes et le guide des conditions et tarifs mis à jour de ces modifications dans la rubrique « Tarifs ».

Restons en contact et à bientôt,

La i.Tunes Team.

App.le, SA au capital de 2 492 770 306 € – Siège social : 16, boulevard des Italiens – 75009 Paris – Immatriculée sous le n° 662 042 449 R.C.S Paris Identifiant C.E FR76 662 042 449 – ORIAS n° 07 022 735. : 01 43 63 15 15 (Appel non surtaxé) -

Email analysis :

NOTE : ID@webxc214s03.ad.aruba.it

NOTE : iTunes@webxc214s03.ad.aruba.it

NOTE : 19285607@webxc214s03.ad.aruba.it

NOTE : Content-Type : text/html; charset=iso-8859-1

NOTE : Mime-Version : 1.0

NOTE : Return-Path : < 19285607@webxc214s03.ad.aruba.it >

NOTE : Received : from webxc214s03.ad.aruba.it ([89.46.105.241])

NOTE : by smartcmd01.ad.aruba.it

NOTE : Received : by webxc214s03.ad.aruba.it

NOTE : X-Php-Originating-Script : 19285607:admin.php

NOTE : Message-Id : < 20160702073405.9D1DAC0118557@webxc214s03.ad.aruba.it >

NOTE : Espace Client(CA-LJ-TR-08-T6)

Phishing analysis :

CLICK : CONSULTER LE DÉTAIL DES MODIFICATIONS

OPEN : http://personalpittraining.nl/.../Apple

REDIRECT : http://personalpittraining.nl/.../Apple/*/Apple/

SCREENSHOT :

CLICK : Login

REDIRECT : http://personalpittraining.nl/.../Apple/*/Apple/inscription/

SCREENSHOT :

CLICK : Valider mes informations

REDIRECT : https://appleid.apple.com/

Nous vous prions de trouver dans le document ci-joint les informations relatives à la modification de votre convention de compte, de vos annexes cartes, ainsi que du guide des conditions et tarifs 2016 A.pple!.

CONSULTER LE DÉTAIL DES MODIFICATIONS

Ces modifications entreront en vigueur dans un délai de 2 mois à compter de la mise à disposition du présent message. Nous vous rappelons que l’absence de contestation de ces modifications dans un délai de 2 mois vaudra acceptation des dites modifications de votre part et, qu’en cas de refus des modifications proposées, vous pouvez résilier la convention de compte sans frais avant l’entrée en vigueur des dites modifications. Vous trouverez en ligne l’ensemble des conventions, des annexes cartes et le guide des conditions et tarifs mis à jour de ces modifications dans la rubrique « Tarifs ».

Restons en contact et à bientôt,

La i.Tunes Team.

App.le, SA au capital de 2 492 770 306 € – Siège social : 16, boulevard des Italiens – 75009 Paris – Immatriculée sous le n° 662 042 449 R.C.S Paris Identifiant C.E FR76 662 042 449 – ORIAS n° 07 022 735. : 01 43 63 15 15 (Appel non surtaxé) -

Email analysis :

NOTE : ID@webxc214s03.ad.aruba.it

NOTE : iTunes@webxc214s03.ad.aruba.it

NOTE : 19285607@webxc214s03.ad.aruba.it

NOTE : Content-Type : text/html; charset=iso-8859-1

NOTE : Mime-Version : 1.0

NOTE : Return-Path : < 19285607@webxc214s03.ad.aruba.it >

NOTE : Received : from webxc214s03.ad.aruba.it ([89.46.105.241])

NOTE : by smartcmd01.ad.aruba.it

NOTE : Received : by webxc214s03.ad.aruba.it

NOTE : X-Php-Originating-Script : 19285607:admin.php

NOTE : Message-Id : < 20160702073405.9D1DAC0118557@webxc214s03.ad.aruba.it >

NOTE : Espace Client(CA-LJ-TR-08-T6)

Phishing analysis :

CLICK : CONSULTER LE DÉTAIL DES MODIFICATIONS

OPEN : http://personalpittraining.nl/.../Apple

REDIRECT : http://personalpittraining.nl/.../Apple/*/Apple/

SCREENSHOT :

CLICK : Login

REDIRECT : http://personalpittraining.nl/.../Apple/*/Apple/inscription/

SCREENSHOT :

CLICK : Valider mes informations

REDIRECT : https://appleid.apple.com/

Conditions à prסpos des viгements (Phishing Hello bank)

Bonjour .

.

Relation

Cordialement

Screenshot of the email :

Email analysis :

NOTE : Content-Type : text/html; charset=UTF-8

NOTE : Content-Type : application/xhtml+xml

NOTE : Content-Disposition : inline

NOTE : X-Priority : 2

NOTE : Return-Path : < prefet@paroles-musique.com >

NOTE : Content-Transfer-Encoding : 8bit

NOTE : List-Post : khr

NOTE : Received : from paroles-musique.com ([104.36.17.205])

NOTE : host-205-17-36-104.cloudsigma.net

NOTE : Conditions à prסpos des viгements

.

Relation

Cordialement

Screenshot of the email :

Email analysis :

NOTE : Content-Type : text/html; charset=UTF-8

NOTE : Content-Type : application/xhtml+xml

NOTE : Content-Disposition : inline

NOTE : X-Priority : 2

NOTE : Return-Path : < prefet@paroles-musique.com >

NOTE : Content-Transfer-Encoding : 8bit

NOTE : List-Post : khr

NOTE : Received : from paroles-musique.com ([104.36.17.205])

NOTE : host-205-17-36-104.cloudsigma.net

NOTE : Conditions à prסpos des viгements

Vous avez reçu (1) message (Phishing Crédit Agricole)

Bonjour

Nouvelle information disponible sur votre messagerie

Consultez vos mails en cliquant ci-dessous:

ACCÉDER À MES COMPTE

Nous vous remercions de votre confiance.

Cordialement

Directeur de la relation clients

Reproduction dûment autorisée depuis www.pcmag.com. © 2016 Ziff Davis, LLC. All rights reserved.

Pour être sûr de recevoir nos emails, ajoutez l’adresse mail@info.adobesystems.com à votre carnet d’adresses, vos contacts ou votre liste d’expéditeurs approuvés.

Screenshot of the email :

Email analysis :

NOTE : _CREDIT.AGRlCOLE_@zizsoft.com

NOTE : Content-Type : text/html; charset=iso-8859-1

NOTE : Mime-Version : 1.0

NOTE : Return-Path : < "mailto:er"@zizsoft.com >

NOTE : Received : from zizsoft.com ([84.39.48.88])

NOTE : Received : by zizsoft.com (Postfix, from userid 33)

NOTE : X-Php-Originating-Script : 0:wp-config.php

NOTE : Message-Id : < 20160701061216.E73852173F@zizsoft.com >

NOTE : Vous avez reçu (1) message

Phishing analysis :

CLICK : ACCÉDER À MES COMPTE

OPEN : http://www.cap911.com/classe

RESULT : Phishing was removed...

Nouvelle information disponible sur votre messagerie

Consultez vos mails en cliquant ci-dessous:

ACCÉDER À MES COMPTE

Nous vous remercions de votre confiance.

Cordialement

Directeur de la relation clients

Reproduction dûment autorisée depuis www.pcmag.com. © 2016 Ziff Davis, LLC. All rights reserved.

Pour être sûr de recevoir nos emails, ajoutez l’adresse mail@info.adobesystems.com à votre carnet d’adresses, vos contacts ou votre liste d’expéditeurs approuvés.

Screenshot of the email :

Email analysis :

NOTE : _CREDIT.AGRlCOLE_@zizsoft.com

NOTE : Content-Type : text/html; charset=iso-8859-1

NOTE : Mime-Version : 1.0

NOTE : Return-Path : < "mailto:er"@zizsoft.com >

NOTE : Received : from zizsoft.com ([84.39.48.88])

NOTE : Received : by zizsoft.com (Postfix, from userid 33)

NOTE : X-Php-Originating-Script : 0:wp-config.php

NOTE : Message-Id : < 20160701061216.E73852173F@zizsoft.com >

NOTE : Vous avez reçu (1) message

Phishing analysis :

CLICK : ACCÉDER À MES COMPTE

OPEN : http://www.cap911.com/classe

RESULT : Phishing was removed...

Sunday, July 3, 2016

Lisez votre message! (Phishing Hello bank)

sur un seul site.

Votre actu des

Bonjours Cher(e) Client(e) ,

Un nouveau message est disponible sur votre messagerieo

Pour consulter, Veuiller cliquez sur le lien ce-dessous :

Accèdez à votre boite

Nous vous remercions de votre confiance.

Hello-Bankª

Ce courriel vous a été envoyé par un système automatique d'émission de messages. L'adresse d'émission n'est pas une adresse de courriel classique. Si vous écrivez à cette adresse, votre message ne sera pas pris en compte

Screenshot of the email :

Email analysis :

NOTE : servicehelloban@decathlon.fr

NOTE : www-data@decathlon.fr

NOTE : X-Php-Originating-Script : 0:noi.php

NOTE : Received : by decathlon.fr (Postfix, from userid 33)

NOTE : Received : from decathlon.fr ([139.59.145.95])

NOTE : Decathlon servers were used to relay this phishing.

Votre actu des

Bonjours Cher(e) Client(e) ,

Un nouveau message est disponible sur votre messagerieo

Pour consulter, Veuiller cliquez sur le lien ce-dessous :

Accèdez à votre boite

Nous vous remercions de votre confiance.

Hello-Bankª

Ce courriel vous a été envoyé par un système automatique d'émission de messages. L'adresse d'émission n'est pas une adresse de courriel classique. Si vous écrivez à cette adresse, votre message ne sera pas pris en compte

Screenshot of the email :

Email analysis :

NOTE : servicehelloban@decathlon.fr

NOTE : www-data@decathlon.fr

NOTE : X-Php-Originating-Script : 0:noi.php

NOTE : Received : by decathlon.fr (Postfix, from userid 33)

NOTE : Received : from decathlon.fr ([139.59.145.95])

NOTE : Decathlon servers were used to relay this phishing.

Tyler Butler sent you "Scanned Documents.zip"

Tyler Butler a file with you on Dropbox

The updated agreement with BDO

Scanned Documents.zip

Download

© 2016 Dropbox

Screenshot of the email :

Email analysis :

NOTE : no-reply@dropbox.com

NOTE : User-Agent : Mozilla/5.0 (Windows NT 6.1; rv:24.0)

NOTE : Gecko/20100101 Thunderbird/24.2.0

NOTE : americanexpress@welcome.aexp.com

NOTE : 14.174.35.53

NOTE : Received : from static.vnpt.vn (unknown [14.174.35.53])

File analysis :

CLICK : Download

OPEN :

https://www.cubbyusercontent.com/pl/Scanned+Documents.zip/_08fa4c28262f424b970037c786caf840

DOWNLOAD : Scanned Documents.zip

RESULT : Scanned Documents.zip is a virus.

Virus analysis :

FILENAME : Scanned Documents.zip

SHA256 : 27d79850e1bae0d14a689e1d019ef6217d805189b04e486e3d54ed8a363d3689

====================================

Ad-Aware : Trojan.GenericKD.3363605

AegisLab : Troj.Generickd!c

Arcabit : Trojan.Generic.D335315

Avira (no cloud) : HEUR/Suspar.Gen

BitDefender : Trojan.GenericKD.3363605

DrWeb : JS.DownLoader.1225

ESET-NOD32 : JS/TrojanDownloader.Nemucod.AGS

Emsisoft : Trojan.GenericKD.3363605 (B)

F-Secure : Trojan.GenericKD.3363605

Fortinet : JS/Nemucod.1509!tr

GData : Trojan.GenericKD.3363605

Ikarus : Trojan.Script

K7AntiVirus : Trojan ( 004dfe6d1 )

K7GW : Trojan ( 004dfe6d1 )

Kaspersky : HEUR:Trojan-Downloader.Script.Generic

McAfee : JS/Nemucod.la

McAfee-GW-Edition : JS/Nemucod.la

eScan : Trojan.GenericKD.3363605

Microsoft : TrojanDownloader:JS/Nemucod.EW

Sophos : Troj/JSDldr-PH

====================================

Extraction of the zip : 3 files extracted.

Result : Scan001.js, Scan002.js, Scan003.js

File Scan001.js

File Scan002.js

File Scan003.js

The updated agreement with BDO

Scanned Documents.zip

Download

© 2016 Dropbox

Screenshot of the email :

Email analysis :

NOTE : no-reply@dropbox.com

NOTE : User-Agent : Mozilla/5.0 (Windows NT 6.1; rv:24.0)

NOTE : Gecko/20100101 Thunderbird/24.2.0

NOTE : americanexpress@welcome.aexp.com

NOTE : 14.174.35.53

NOTE : Received : from static.vnpt.vn (unknown [14.174.35.53])

File analysis :

CLICK : Download

OPEN :

https://www.cubbyusercontent.com/pl/Scanned+Documents.zip/_08fa4c28262f424b970037c786caf840

DOWNLOAD : Scanned Documents.zip

RESULT : Scanned Documents.zip is a virus.

Virus analysis :

FILENAME : Scanned Documents.zip

SHA256 : 27d79850e1bae0d14a689e1d019ef6217d805189b04e486e3d54ed8a363d3689

====================================

Ad-Aware : Trojan.GenericKD.3363605

AegisLab : Troj.Generickd!c

Arcabit : Trojan.Generic.D335315

Avira (no cloud) : HEUR/Suspar.Gen

BitDefender : Trojan.GenericKD.3363605

DrWeb : JS.DownLoader.1225

ESET-NOD32 : JS/TrojanDownloader.Nemucod.AGS

Emsisoft : Trojan.GenericKD.3363605 (B)

F-Secure : Trojan.GenericKD.3363605

Fortinet : JS/Nemucod.1509!tr

GData : Trojan.GenericKD.3363605

Ikarus : Trojan.Script

K7AntiVirus : Trojan ( 004dfe6d1 )

K7GW : Trojan ( 004dfe6d1 )

Kaspersky : HEUR:Trojan-Downloader.Script.Generic

McAfee : JS/Nemucod.la

McAfee-GW-Edition : JS/Nemucod.la

eScan : Trojan.GenericKD.3363605

Microsoft : TrojanDownloader:JS/Nemucod.EW

Sophos : Troj/JSDldr-PH

====================================

Extraction of the zip : 3 files extracted.

Result : Scan001.js, Scan002.js, Scan003.js

File Scan001.js

File Scan002.js

File Scan003.js

Subscribe to:

Posts (Atom)